産業用ネットワークソリューション / OTセキュリティ / 製造業

産業用ネットワークに求められるサイバーセキュリティ

多くの企業が、産業用モノのインターネット(IIoT)を利用する機会に接するなか、デジタル化は業界にとって重要なイニシアチブとなっています。 デジタル化により、産業用制御システム(ICS)の展望は近年急速に発展してきました。 もともと、ICSネットワークは物理的に隔離されており、サイバー攻撃の影響をほとんど受けませんでした。 しかし、最近ではサイバー攻撃の巧妙化が進み、ITからOTに携わる方すべてが、産業用サイバーセキュリティを強化するソリューションの製造に駆られるようになりました。 産業用サイバーセキュリティ要件を理解することは、企業がサイバーセキュリティリスクを軽減するのに有益です。

- 産業用ネットワークのセキュリティを強化するためのTips

ホワイトペーパー:産業オートメーションのコントロールシステムネットワークを保証する際の考慮すべき3つのアスペクト - 詳細はこちら

- 産業用サイバーセキュリティの実装ガイド

- 詳細はこちら

産業用サイバーセキュリティについてのいくつかの神話を解明

ITとOTにおけるセキュリティ要件の大きな違い

|

|

|

| 最優先事項 | 機密性 | 可用性 |

| 焦点 | データの整合性が鍵 | 制御プロセスにダウンタイムがないこと |

| 保護ターゲット | Windowsコンピュータ、サーバ | 産業用レガシーデバイス、バーコードリーダー |

| 環境状態 | 空調の整備された環境 | 極限の温度下、振動や衝撃 |

産業用サイバーセキュリティ向けチェックリスト

要件にあったソリューションを選択し、多層防御によるセキュリティ対策に漏れがないようにするためのチェックリストをご活用ください

- お使いのデバイスはパスワード保護機能がありますか

- お使いのデバイスはパスワード強度の設定ができますか

- お使いのデバイスはアクセス認証を行い、ほかのデバイスからの不要な接続を防ぐことができますか?

- お使いのデバイスはデータの整合性を確保するために機密性のあるシリアルインターフェースデータを暗号化できますか?

- お使いのデバイスはシステム設定の前にファイルのチェックが可能ですか?

- お使いのデバイスベンダーは迅速なレポートと脆弱性の修復が可能ですか?

- ネットワークシステム上に、未使用のイーサネットポートなどの多くのアクセスポイントがありますか?

- アクセス認証を行い不正アクセスを防止することが可能ですか?

- VPNトンネルといった、セキュアなデータ送信を提供していますか?

- 産業用ファイアウォール、VLAN、もしくは産業用プロトコル/IP/MACフィルタリング用ACLの配置によってデータ送信のフィルタリングやコントロールが可能ですか?

- 産業用ネットワークおよび現場のデバイス用にセキュリティポリシーを設定してありますか?

- ネットワークデバイスに適用すべきセキュリティ機能とレベルを定義してありますか?

- ネットワーク全体をセキュアに保つために、すべての産業用デバイスのセキュリティ状態を常時スキャン可能ですか?

- ネットワークトポロジーを監視し、新たなデバイス追加を制御することができますか?

- セキュリティに違反する事象の証拠用にデバイスのイベントログをすべて保存していますか?

- 誰かがネットワークに疑わしき変更を加えた場合にネットワーク設定の変更をトレースするためのツールは準備できていますか?

- 産業用サイバーセキュリティチェックリスト

- ダウンロードはこちら

デバイスセキュリティソリューション

デバイスのセキュリティを強化するために、MoxaはIEC 62443のコンポーネント要件に基づいて、サイバーセキュリティ機能で大きな指針を打ち立てました。一連のセキュリティ機能は、セキュアルータ、ラックマウントスイッチ、EDS-500EシリーズのDINレールスイッチ、デバイスサーバーの一部のモデル、およびプロトコルゲートウェイの幅広い製品ポートフォリオに実装されています。

侵入と攻撃を防御

ネットワークへの侵入や攻撃を防ぐには、ユーザーを識別、認証、および承認できる優れたアクセス制御メカニズムを確立することが不可欠です。 Moxaのネットワークデバイスは、IEC 62443規格の技術的セキュリティ要件を満たすユーザーアカウント管理、パスワードポリシー、および認証インターフェース管理機能をサポートしています。

- オペレータはこれらの機能を使用して、ユーザーアカウントとロールを作成し、さまざまなアクセス権限を付与し、ネットワーク全体のデバイスへのアクセスを管理できます。

- IEEE 802.1x、RADIUS、TACACS +、およびMAB(MACアドレスバイパス)による認証は、管理を容易にするためにIEEE 802.1xをサポートしていないデバイスに役立ちます。

- 静的ロックによるポートセキュリティは、ハッカーや不用意な使用を阻止するのに役立ちます。スティッキMACアドレスは、手動入力なしでデバイスのMACを自動学習できます。 ACL(Assess Control List)デバイスへのアクセスを制御してネットワークセキュリティを確保します。

- 暗号化されていない未使用のインタフェース(HTTP、Telnetなど)を無効にしてDoS防御機能を提供し、最大ログインユーザー数を制限して、余分な要求によるデバイスの過負荷を防止します。

繊細なデータの保護

Moxaのデバイスは高度なHTTPS / SSH機能をサポートしています。これは、安全でないネットワーク上でのデータ転送のための安全なチャネルを提供し、データの信頼性の高い処理と取得を保証します。 データの盗難や破損から保護するために、MoxaはSNMPパスワード暗号化やネットワーク設定暗号化などの機能を提供しています。これにより、ネットワークデバイスに対する最高レベルの保護が保証されます。

NPort 6000セキュアサーバはSSLを使用して、セキュアTCPサーバ、セキュアTCPクライアント、セキュアペア接続、およびセキュアリアルCOMモードのためのセキュアデータ転送を実装します。NPortのドライバはSSL標準に従い、自動的に暗号化キーをネゴシエートします。 ハッカーの攻撃を防ぐために、NPortは自動的にDES / 3DESからAES暗号化に切り替えて安全性の高いデータ送信を行います。

ネットワーク事象のトラッキング

サイバーセキュリティの行程は、ネットワークセキュリティソリューションが立ち上がって稼働しているときだけに限られるものではありません。 常にネットワークを監視し、潜在的な脅威についてネットワーク事象を監査する必要があります。 違反をリアルタイムで検出することは非常に困難ですが、セキュリティイベントログを使用することにより問題の原因を特定できます。 これらのデータログからの情報を使用して、ネットワークアクティビティの追跡、潜在的な脅威の分析、または正しく設定されていないデバイスの特定を行い、ユーザーアクセスの遮断、ユーザーアカウントの削除、またはデバイスの再起動を行うことができます。

Moxaのソリューションラインナップ

セキュリティネットワークソリューション

産業用制御システム(ICS)ネットワークは、セキュアなネットワークを保つために保護されていないネットワークから切り分けて隔離され、エアギャップ保護を使用していました。そのため、 産業用ネットワークがより多くのデバイスを接続し続けているとしても、ほとんどのOT事業者がサイバーセキュリティの防御を考慮に入れることはめったにありません。 重要な製造部門を標的にしたサイバー攻撃の数が多いため、ICSネットワークが攻撃の危険性が高いことは明らかです。

- ホワイトペーパー:適切な産業用ファイアウォールの選択方法:トップ7の検討事項

- 詳細はこちら

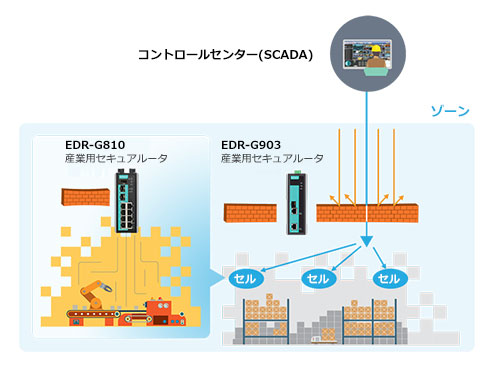

ゾーンおよびセル保護のためのネットワークセグメンテーション

多層防御セキュリティアーキテクチャは、ICSネットワークを保護された個々のゾーンとセルに分割します。各ゾーンまたはセル内の通信はファイアウォールによって保護されているため、ICSネットワーク全体がサイバー攻撃の犠牲になる可能性がさらに低くなります。 MoxaのEDRシリーズは、制御ネットワークと、PLCやRTUなどの重要なデバイスを不正アクセスから保護する透明なファイアウォールを使用して、オペレータがゾーンとセルを保護するのに役立つ産業用セキュアルータで構成されています。このソリューションを使用すると 、ネットワーク設定を再構成する必要がなくなるため、展開がより迅速かつ簡単になります。 EDR-810シリーズは、MoxaのTurbo Ring冗長化テクノロジをサポートしているため、ネットワークセグメンテーションの展開がより柔軟で経済的になります。さらに、Moxaのイーサネットスイッチは、各ICSドメインを他のVLANからトラフィックを隔離するより小さなネットワークに分解するための仮想LAN(VLAN)を作成することができます。

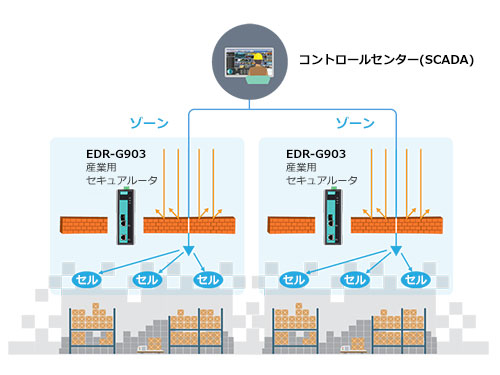

ゾーン間の相互作用に関するトラフィック制御

セキュリティを強化するためには、ICSネットワーク内のゾーン間を通過するトラフィックを精査する必要があります。 これを実装する方法はいくつかあります。 1つの方法はDMZを通してデータを交換させることです。そこではデータサーバは直接の接続なしで安全なICSネットワークと安全でないネットワークの間でアクセス可能です。 MoxaのEDR-G903シリーズは、ユーザー固有のファイアウォールルールを利用することで安全なトラフィック制御を実現するのに役立ちます。 2つ目の方法は、EDRルーターがPacketGuardを使用してアクションを制御し、トラフィック制御を強化することによって、Modbus TCPの詳細な検査を実行することです。 この方法は管理作業を簡素化し、あるネットワークから別のネットワークへの不要なトラフィックから保護することができます。 ファイアウォールに加えて、アクセス制御リストを使用してIPアドレスまたはローカルIPでスイッチの入力パケットをフィルタリングできます。これにより、ネットワーク管理者はデバイスまたはネットワークの一部へのアクセスを制御してネットワークを保護できます。

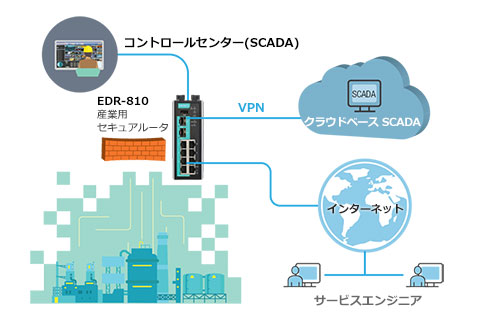

ICSネットワークへの安全なリモートアクセス

アプリケーションへの安全なリモートアクセスの主な要件に対処するために現在利用可能な2つの解決策があります。 常時接続の場合は、標準のVPNトンネルをお勧めします。 MoxaのEDRシリーズは、IPsec、L2TP over IPsec、またはOpenVPNを使用して、暗号化されたIPsec VPNトンネルまたはOpenVPNクライアントをセットアップできます。 これらの方法は、データの送信時にデータが改ざんされるのを防ぎ、産業用ネットワークとリモートアプリケーション間の安全なリモートアクセスを保証します。 あるいは、リモートアクセスが特定のマシンまたは機密領域にオンデマンドでアクセス可能であることのみが要求される場合、すべてのリモート接続用の管理プラットフォームが要求されます。

Moxaのソリューションラインナップ

セキュリティマネジメントソリューション

ICSネットワークが拡大し続け、より多くのネットワークが収束し続けるにつれて、セキュリティアーキテクチャを設計するときに多層防御アプローチの利点を理解することが重要になります。ただし、ICSネットワークにサイバーセキュリティのビルディングブロックを展開するだけでは、重要な資産を不正アクセスから完全に保護するのに十分ではありません。 ICS-CERTによって公表された報告によると、健全なセキュリティ管理モデルは以下の段階を含むべきです:

- ICSでネットワーク接続を識別して保護する

- ネットワークデバイスを強化する

- 人的要因を管理する

- ネットワークのセキュリティステータスを継続的に監視および評価する

- インシデントに対応し、ネットワークを迅速に通常の運用に戻す

ICSネットワークを使用する個人がセキュリティ管理モデルを遵守しない場合でも、悪意を持った人々が安全なネットワークにアクセスできます。ネットワークが危険にさらされていないことを保証するために、ICSネットワークが管理原則に従っているかどうかを確認し、すべてのユーザーがより安全なICSネットワークを保証するためのガイドラインを読んでいることを確認します。

- 産業用ネットワークインフラストラクチャのセキュリティマネジメントに関する3つの検討事項

- 詳細はこちら

ベストプラクティスを確実にするための簡単な質問

-

- 隔離されているICSネットワークならデフォルトのパスワードを変更する必要はないと思いますか?

- 安全なアクセスとアイデンティティ管理は重要です。

データや資産への不正アクセスを防止するためには、別々のサイトからICSネットワークにアクセスしているユーザーであっても安全なアクセスとID管理が必要です。 許可されたユーザーのみがネットワークにアクセスするユーザーであることを確認することが非常に重要です。 - Moxaからの提案

- Moxaのネットワークデバイスは、RADIUS、ロールベースアクセスコントロール、Webログインページアラート、集中アカウント管理、および認証管理をサポートしています。 さらに、MoxaはそのワイヤレスデバイスにWPA2ワイヤレスネットワークセキュリティも提供しています。

-

- ネットワークが立ち上がって稼働しているときだけ、デバイスがどのように接続されているかを気にすればよいですか?

- デバイス管理は重要です。

単一の製品、ソリューション、またはアプローチでICSネットワークを完全に保護することはできません。 したがって、すべてのネットワークデバイスを理解し、混乱した場合に組織に最大の影響を及ぼす可能性がある資産に取り組みを集中することが非常に重要です。 ユーザーはネットワークトポロジをコンパイルして、どのポートをネットワークに接続できるか、どのポートをロックするかを特定することから始めます。 さらに、IPアクセステーブルは、アクセスを許可されていないユーザーがネットワークに接続できないようにするために、すべてのOTオペレータにとって明確である必要があります。 - Moxaからの提案

- Moxaは、セキュリティを大幅に向上させるためにスティッキMACアドレスで使用できるイーサネットスイッチを多数提供しています。

-

- ICSネットワークがネットワークのダウンタイムから迅速に回復できるという確信はありますか?

- 構成管理

IEC 62443規格の技術的推奨事項によると、すべてのイベントログを記録する必要があります。 完全なイベントログを持つことで、OTオペレータはネットワーク上で発生したサイバーセキュリティインシデントを追跡し、タイムリーにイベントに対応することができます。 さらに、ネットワークデバイスの設定データは機密にしておく必要があります。 ネットワークオペレータの許可なしに設定を変更すると、すべてのデータが破損する可能性があります。 したがって、サイバーセキュリティインシデントが発生した場合にネットワークを迅速に正常に戻すことができるようにするためには、設定の暗号化と定期的なバックアップが非常に重要です。 - Moxaからの提案

- MoxaのMXviewネットワーク管理ソフトウェアは、ユーザーが定期的に設定データとネットワーク設定をバックアップするのを手助けするジョブスケジューラ機能を持っています。 Moxaは、設定ファイルを保存するためのABC-02自動バックアップコンフィギュレータも提供しています。これにより、メンテナンス効率が向上し、システムのダウンタイムが減少します。

ユーザフレンドリーなセキュリティマネジメント

-

-

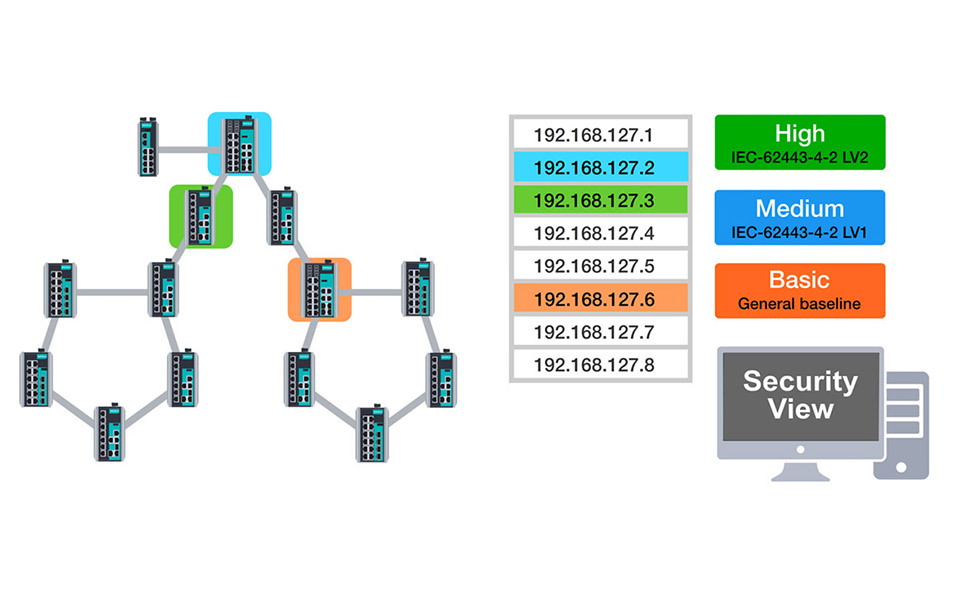

一目でわかる

セキュリティステータスMXviewのセキュリティビューは、ネットワークデバイスのセキュリティパラメータを視覚化し、それらのステータスを単一のページに表示します。

-

-

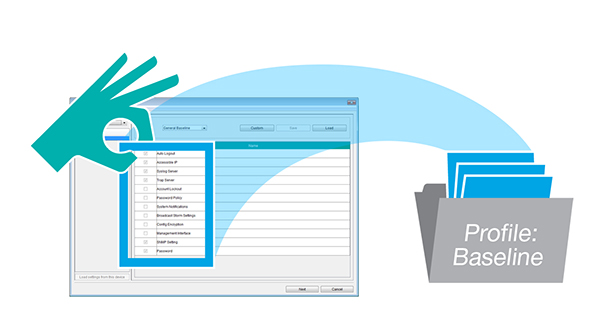

3ステップの

セキュリティ設定MXconfigを使用すると、業界標準を満たすネットワークをわずか3ステップで構成できます。

-

-

素早いセキュリティ監視

MXviewおよびMXconfigツールは、一般産業用ユーザーとセキュリティ専門家の両方がネットワーク上のデバイスセキュリティレベルを効率的に管理するのに役立ちます。

-

MXview Security Viewでセキュリティレベルをすばやく確認

MXviewは、ローカルサイトとリモートサイトの両方で、Webブラウザからサブネットにインストールされているネットワークデバイスを管理できる統合管理プラットフォームを提供します。 さらに、セキュリティビューは、ユーザーがネットワークデバイスのセキュリティステータスを視覚化するのに役立ちます。 セキュリティビューを使用することで、ネットワーク管理者はデバイスのセキュリティレベルを表示したり、各ネットワークデバイスのパスワードポリシーステータスなどのセキュリティパラメータをリアルタイムで確認することができます。 一般的な産業用ユーザー向けに、IEC 62443規格の技術的セキュリティ要件を満たすための組み込みの使いやすいプロファイルが用意されています。 セキュリティビューは、セキュリティ専門家にプロファイルを作成するための柔軟性も提供します。 ネットワーク管理者は、ネットワークのセキュリティレベルの概要を簡単に把握し、ネットワーク上で識別された脆弱性に迅速に対応することができます。

-

MXconfigセキュリティウィザードによる簡単セットアップ

MXconfigは、ユーザーが数回クリックするだけで、複数のMoxaネットワークデバイスをインストール、設定、および保守するのに役立ちます。 MXconfigのセキュリティウィザードを使用すると、ユーザーは複数のネットワークデバイスを選択し、それらのデバイスのセキュリティ関連のパラメータを設定または変更できるウィザードを起動できます。 ネットワーク上の一部のデバイスで複雑なパラメータ設定が必要になる場合でも、ネットワーク管理者は、MXconfigツールがネットワーク上の各デバイスを正しい設定でセットアップすることを安心できます。

-

MXconfigでセキュリティ管理の時間を節約

IEC 62443規格の技術的要件を満たすためには、いくつものセキュリティ設定をチェックして有効化する必要があります。MXviewやMXconfigなどのツールを使用しないと、ネットワーク管理者は手動でネットワークデバイスを1つずつ確認してパラメータを設定する必要があり、時間がかかり、エラーが発生しやすくなります。 MXconfigのセキュリティウィザードは、多数のネットワークデバイスの一括設定をサポートすることで設定時間を大幅に短縮します。これは各デバイスを手動で設定する場合にも役立ちます。

使いやすいマネジメントソフトウェア

ケーススタディ

Moxaは、30年以上の産業用ネットワーキングの経験を活かし、PLC、SCADAシステム、ファクトリネットワーク、およびリモートアクセスを保護することで、顧客が安全なネットワークを構築するのを支援します。

より詳しく学ぶためにはケーススタディをダウンロードしてください。

- サイバーセキュリティ強化についてのケーススタディ

- ダウンロードはこちら

Moxaが選ばれる理由

OTとITの間のギャップを埋めるために、Moxaは、産業用ネットワークを完全に保護するように設計された協調ソリューションを提供しています。

- 多層防御型

サイバーセキュリティ - Moxaの製品ポートフォリオは、セキュアデバイス、セキュアネットワークインフラストラクチャ、およびセキュリティ管理を含む、多層防御の概念に基づいています。

- 継続的な

セキュリティ強化 - Moxaは、自社製品をセキュリティの脆弱性から保護し、お客様がより安全にセキュリティリスクを管理できるようにするために、積極的なアプローチを取ります。

- IT / OT

セキュリティ開発 - Moxaはトレンドマイクロと提携し、IT / OT担当者からのセキュリティ要求に加えて、業界のセキュリティニーズの高まりに対応しています。